Видео с ютуба System Bug Exploit

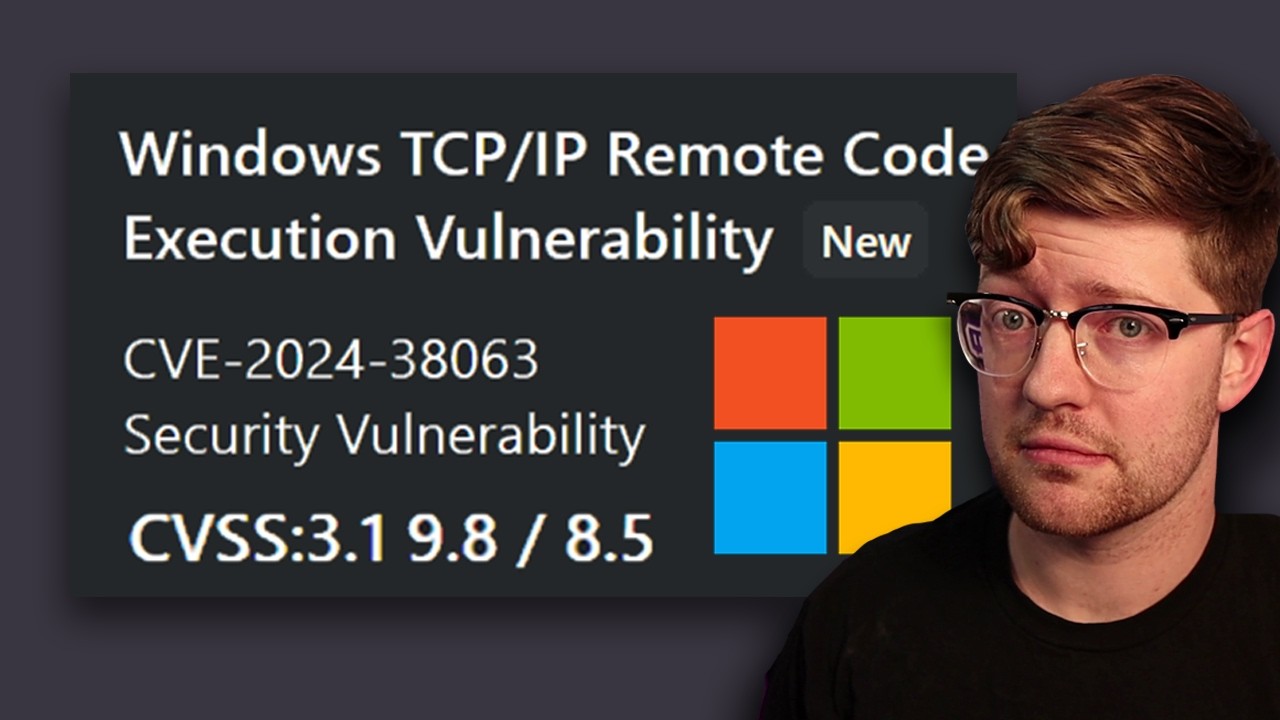

critical windows 9.8 exploit effects the ENTIRE TCP/IP STACK

How to Exploit Shell Shock - CVE-2014-6271 (Bash Bug)

Bug Bounty Hunting | Methodology to Bypass Security Controls & Exploit XSS on Real World Targets

Не изучайте КИБЕРБЕЗОПАСНОСТЬ — просто взламывайте и зарабатывайте деньги!

SLUB Internals for Exploit Developers - Andrey Konovalov, xairy.io

How Hackers Steal Windows Files Using SMB Exploit!

"Dirty Pipe" Is The Worst Linux Exploit In Years

RANDAR: Minecraft's Most DANGEROUS Exploit

Сбой в системе: как Челли сломал формулу «Острова любви»

OffensiveCon23 - Alex Plaskett & Cedric Halbronn - Exploit Engineering – Attacking the Linux Kernel

Раскрыт огромный эксплойт безопасности Unity

everything is open source if you know reverse engineering (hack with me!)

39C3 - Agentic ProbLLMs: Exploiting AI Computer-Use and Coding Agents

Where People Go When They Want to Hack You

LIVE! Bug Bounty Hunting for AI & LLM Exploits (NOT just Prompt Injection!!)

Windows hacking with a Razer Mouse - Exploiting a Local Privilege Escalation Zero Day

how to get remote access to your hacking targets // reverse shells with netcat (Windows and Linux!!)

OS haxx0ring: Let's write a local root exploit for a bug in "passwd" (and then fix the bug!)

someone just dropped 4 INSANE VMware exploits

EXPLAINED: What is SHELL SHOCK or BASH BUG and How to EXPLOIT!